多平台支持

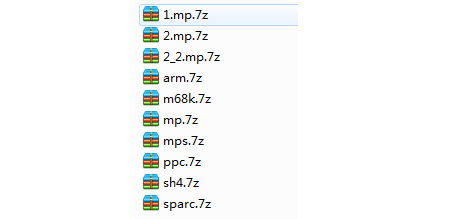

僵尸网络已经从传统的PC端向智能设备过度,最近抓到了一个被安置于“硬盘录像机”的BotNet僵尸样本。该样本家族(它真的是个家族)可以运行在mips/powerPC/superh /sparc 等多种CPU下,可支持所有以Linux为基础的操作系统。

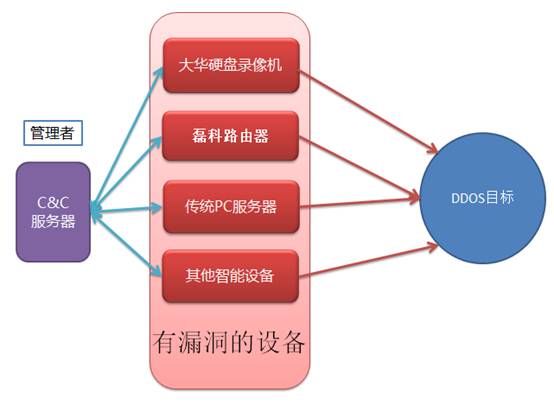

基本结构

多种僵尸终端可以通过一个共同的“C&C服务器”进行控制,如此使用既可以增加僵尸网络的受控端,又可以降低操控成本。

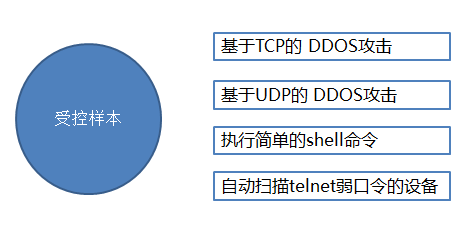

此家族样本,受控能力偏弱,可以说只具有DDos攻击的能力,如下图所示:

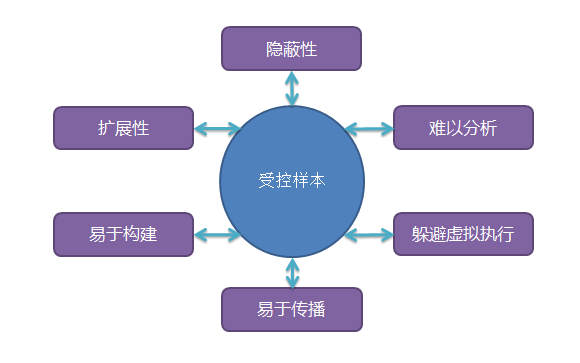

特点

- 隐蔽性 管理员一般都对PC主机(X86/X64)的管理比较熟练,当PC主机发生异常时,从中提取样本的概率很大。此时通常很难发现并抓到样本,提高了攻击的隐蔽性。

- 扩展性 无论僵尸机是哪种设备,服务端都相同,如此既可以降低攻击成本,又可以增加僵尸机潜在群体。

- 难于分析 要分析相应样本要先熟悉对应的CPU汇编指令集,提高了技能门槛。另一方面,程序调试要在一个完整的调试环境下进行,而智能设备通常经过阉割,很难构建一个完整的调试环境,这也无形中提高了分析门槛。

- 易于构建 攻击者只要能够编写出某一Linux系统下的受控端,就可以很容易的将源码转化为其他设备平台下的受控端,投入成本很小,收益却很大。

- 躲避虚拟执行 目前虚拟执行是样本自动化分析的一个重要手段,而智能设备下的样本通常无法找到对应的虚拟执行环境,所以自动分析引擎大部分时刻都会失效。

- 易于传播 智能设备的漏洞具有足够的稳定性,一旦被发现很难被修复。另一方面,目前非常多的智能设备都被爆出后台默认口令的问题,这也在一定程度下降低了攻击成本。

综上所述,这是一种极易操作的DDOS攻击方式,攻击成本提升一小步,攻击收益提高一大步,另一方面,目前已知的防御手段却很少,基本没有安全厂商在专注这方案的防御。可以说,这是一种很有趣的僵尸网络组建方法。